세계보건기구(WHO)와 긴급재난지원금 등을 사칭한 데 이어 이젠 청와대를 사칭한 악성 메일까지 등장해 관계자들의 주의가 요구된다.

통합보안 기업 이스트시큐리티는 19일 새벽 청와대 관련 파일로 위장한 악성 파일이 발견됐다고 밝혔다.

새롭게 발견된 악성 파일은 ‘윈도 스크립트 파일’ 형태인 WSF 확장자로 제작됐으며, 파일명은 ‘bmail-security-check.wsf’ 이다. 또한 윈도 화면보호기 파일처럼 위장한 변종 파일인 ‘bmail-security-check.scr’도 함께 발견됐다.

WSF 확장자는 자바스크립트(JScript), VB스크립트(VBScript) 등 다양한 언어를 지원하는 윈도 실행용 스크립트 파일이며, 이번에 발견된 악성 WSF 파일은 이날 새벽 제작된 것으로 확인됐다고 이스트시큐리티 측은 설명했다.

아울러 이번 악성 파일은 파일명에서도 알 수 있듯 ‘bmail’ 보안 체크 프로그램으로 위장하고 있다. 이스트시큐리티에 따르면 청와대가 ‘블루 하우스(BH)’로 불리는 것에 비춰 봤을 때, 마치 청와대 보안 이메일 검사처럼 사칭해 관련자를 현혹한 후 지능형지속공격(APT)을 수행할 목적으로 제작된 것으로 추정된다.

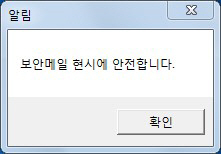

특히 이 악성 파일을 실행하게 되면 ‘보안메일 현시에 안전합니다’라는 문구의 메시지 창이 나타난다. ‘현시’와 같은 표현은 오늘날 국내에서 흔히 쓰이는 표현이 아니기 때문에 악성 파일이 내국인에 의해 제작된 것은 아닐 것으로 추정된다.

문종현 이스트시큐리티 ESRC 센터장은 “발견된 악성파일을 분석한 결과 공격자의 명령 제어(C2) 서버 일부 주소가 청와대 사이트로 연결되는 등 청와대를 사칭해 관련자를 공격할 의도가 다수 포착돼 각별한 주의가 필요하다”고 강조했다. 이어 그는 “이 악성 파일은 이스트시큐리티에서 지난해 12월 발견한 청와대 상춘재 행사 견적서 사칭 공격 등 특정 정부 후원을 받는 것으로 알려진 사이버 범죄 조직 ‘김수키(Kimsuky) 그룹’의 공격과 유사성이 매우 높은 것으로 분석됐다”고 설명했다.

/백주원기자 jwpaik@sedaily.com

< 저작권자 ⓒ 서울경제, 무단 전재 및 재배포 금지 >