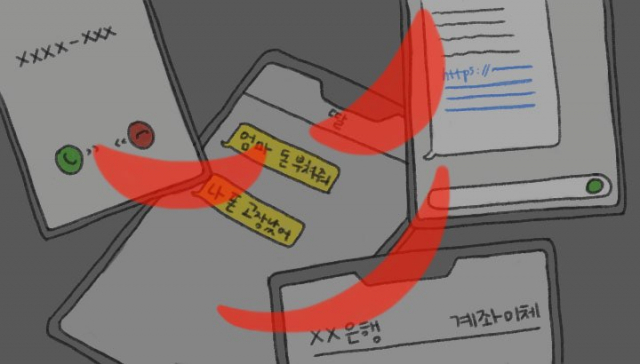

#김모씨는 최근 대출 안내 문자를 받고 링크를 눌러 대출을 받으려다가 오히려 돈을 잃을 뻔했다. 평소 자금난을 겪던 김씨는 마침 저금리에 대출을 해준다는 문자를 받고 안내에 따라 애플리케이션을 설치했다. 그러나 평소 알던 시중은행과 다른 것 같다는 느낌이 든 김씨는 바로 경찰에 신고했다. 이후 앱에 나온 고객센터에 전화를 걸었지만 해당 은행은 전화를 받지 않았다. 그제야 김씨는 해당 문자가 보이스피싱임을 알게 됐다. 해당 조직은 문자로 악성 앱의 설치를 유도하고 이를 통해 김씨의 카메라를 제어했다. 이들 조직은 실시간으로 김씨가 경찰에 신고한 사실까지 알고 김씨의 전화를 피할 수 있었다.

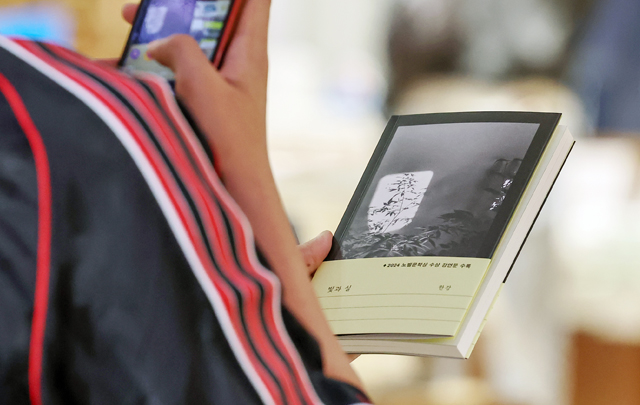

보이스피싱의 수법이 나날이 진화하고 있다. 피해자의 스마트폰을 통해 실시간 행동을 촬영 전송할 뿐만 아니라 보이스피싱 조직의 전화를 금융회사로 위장하는 수법까지 활용하고 있다. 이 과정에서 몰래카메라처럼 활용하면서 몸캠 피싱의 피해까지 점쳐지고 있다. 이 같은 악성 앱의 상당수는 상위 3개 조직에서 유포되는 것으로 드러났다.

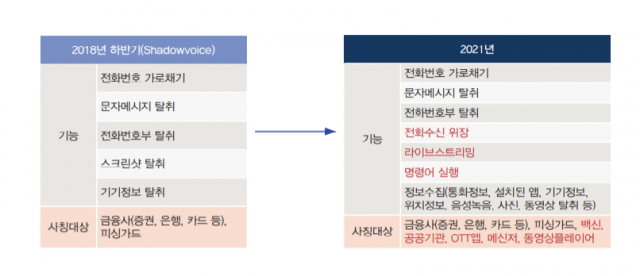

30일 금융권에 따르면 금융보안원은 최근 이 같은 내용의 사이버 위협 인텔리전스 보고서(보이스피싱 악성 앱 유포조직 프로파일링)를 발간해 공개했다. 보고서에 따르면 통상 보이스피싱 조직이 만든 악성 앱은 피해자의 전화나 문자 등에서 정보를 탈취하고 전화번호를 거짓으로 표시하거나 금융감독원, 경찰, 금융회사에 거는 전화를 가로채는 데 쓰였다.

최근에는 악성 앱이 피해자의 스마트폰에서 실시간으로 동영상을 촬영해 전송하는 라이브스트리밍, 전화수신 위장 등의 기능까지 하는 것으로 확인됐다. 라이브스트리밍의 경우 사실상 스마트폰의 카메라가 몰래카메라 기능을 수행함에 따라 금전적 피해 외에도 몸캠 피싱에 악용될 소지가 크다.

전화수신 위장은 피해자의 스마트폰으로 전화를 거는 것으로 피해자의 스마트폰 화면에는 마치 정상적인 금융기관에서 전화가 온 것처럼 표기되는 수법이다. 보이스피싱조직이 악성 앱을 바탕으로 기존보다 더 능동적인 사기가 가능해지면서 더 많은 피해자가 발생할 수 있게 된 것이다.

지난해 1월부터 9월까지 금보원이 탐지한 악성 앱 유포행위는 총 1만5581건으로 집계됐다. 중복사례를 제외한 악성 앱 종류는 4945건에 이른다. 총 1만5581건의 사례 중 1만4318건을 프로파일링한 결과 전체 수집 건수의 92%가 상위 3개 조직에서 유포한 것으로 나타났다. 악성 앱을 유포한 3대 조직 중 두 곳은 몸캠 피싱 앱을 배포하기 위한 테스트를 수행하거나 이미 배포한 것으로 드러났다. 악성 앱을 유포하는 국가로는 대만이 94%로 가장 많았다. 이어 홍콩, 중국, 미국, 일본 순을 차지했다.

금보원은 악성 앱의 피해를 예방하기 위해 모바일 백신 앱을 반드시 설치하고 주기적으로 검사해야 한다고 조언했다. 출처가 불분명한 문자메시지에 포함된 인터넷 주소는 절대 클릭해서는 안 된다. 전화로 특정 앱의 설치를 유도하면 반드시 의심해야 한다. 금융사 앱은 모두 구글 플레이스토어 등 공식 앱스토어에서만 설치해야 한다. 이미 악성 앱을 설치했다면 와이파이, 모바일데이터를 차단하고 악성 앱을 즉시 삭제하거나 서비스센터의 도움을 받아 스마트폰을 초기화해야 한다. 수사기관에 신고할 때에는 유선전화나 지인의 전화를 활용해야 한다.

김철웅 금융보안원장은 “코로나19 영향으로 금융권의 비대면 서비스가 일상화되는 가운데 스마트폰을 노린 사이버 공격이 증가하여 모바일 금융보안이 한층 더 중요해지고 있다”면서 “최근 금융보안원은 조직개편을 통해 모바일보안팀을 신설하고 모바일 금융분야 대응 능력을 더욱 강화하는 등 금융고객의 안전한 이용을 위해 노력하고 있다”고 말했다.

< 저작권자 ⓒ 서울경제, 무단 전재 및 재배포 금지 >

jikim@sedaily.com

jikim@sedaily.com