국가정보원이 최근 북한의 해킹조직이 고도화된 수법으로 국가기관과 첨단 기업의 기밀자료를 빼내려는 시도를 하고 있다며 4일 주의를 당부했다.

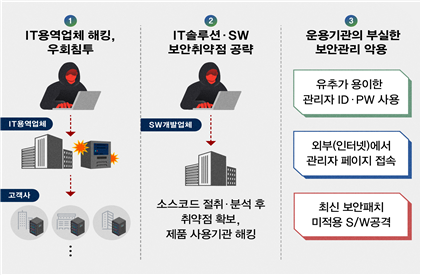

국정원에 따르면 북한 정찰총국의 해커들은 소프트웨어(SW)의 개발·공급·사용 등 전 주기에 걸친 공급망을 겨냥한다. 주로 사용되는 기법은 △정보기술(IT) 용역업체 해킹을 통한 기관·우회 침투 △IT 솔루션·소프트웨어 취약점을 악용한 침투 △보안관리 허점을 노린 해킹 등이다.

이들은 IT 용역업체를 해킹한 후 기관·기업의 전산망을 우회 침투하는 수법을 주로 사용한다. 북한 해킹조직은 지난해 10월 지자체 전산망 유지관리 업체인 A사 직원의 이메일을 해킹해 메일 내에 보관하고 있던 서버 접속계정을 탈취한 후 지자체 전산망 원격관리 서버에 무단 접속해 행정자료 절취를 시도한 바 있다. 국정원은 “피해 예방을 위해 IT 용역업체 직원들에 대한 보안교육은 물론 외부 접속경로 차단 및 인증수단 강화 등 보안 수준을 더 높여야 한다”고 강조했다.

내부 자료의 통합 관리·유통을 위해 사용되는 IT 솔루션의 취약점을 노린 공격도 빈번하게 시도된다. 북한 해킹조직은 최근 방산협력업체인 D사의 전자결재·의사소통용 그룹웨어의 보안상 허점을 악용해 악성코드를 설치했다. 이를 통해 직원의 이메일 및 네트워크 구성도 등 내부자료 절취를 노렸다. 국정원은 이 같은 시도를 사전 차단하기 위해 SW 보안 패치, 인터넷을 통한 관리자 계정 접속 금지, 주기적인 취약점 점검 등의 대책이 필요하다고 조언했다.

유추하기 쉬운 초기 패스워드를 그대로 사용하는 등 보안관리의 허점이 해킹으로 이어지는 사례도 자주 보고된다. 북한 해킹조직은 지난달 모바일 신분 확인업체인 E사의 관리자 페이지에 인터넷을 통해 접속할 수 있다는 점을 확인하고 보안검색엔진 등을 활용해 해당 취약점을 면밀 분석한 뒤 관리자 권한으로 무단 접속했다.

북한 해킹조직 등 사이버 위협세력의 해킹 피해 차단을 위한 자세한 위협 정보와 보안권고문은 국가사이버안보센터 홈페이지 및 사이버위협정보공유시스템(KCTI) 등을 통해 확인할 수 있다.

윤오준 국정원 3차장은 “소프트웨어 공급망 공격은 광범위한 피해로 이어질 수 있어 IT 공급자와 사용자 모두 경각심을 가져야 한다”며 “정부 차원에서도 작년 9월 가동한 ‘정부합동 공급망 보안 태스크포스(TF)’를 통해 2027년까지 ‘소프트웨어 공급망 보안체계’를 제도화하는 등 공급망 보안 선진화를 위해 노력할 것”이라고 말했다.

< 저작권자 ⓒ 서울경제, 무단 전재 및 재배포 금지 >

jin@sedaily.com

jin@sedaily.com